O malware pode assumir o controle total do dispositivo da vítima

Pesquisadores de segurança dizem que um novo malware Android poderoso mascarado como uma atualização crítica do sistema pode assumir o controle total do dispositivo da vítima e roubar seus dados.

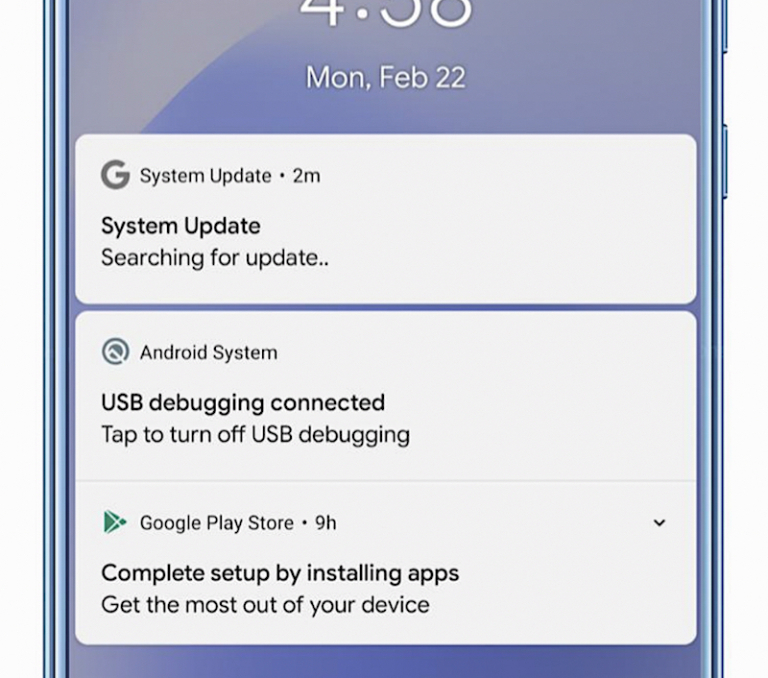

O malware foi encontrado empacotado em um aplicativo chamado “System Update”, que precisava ser instalado fora do Google Play, a loja de aplicativos para dispositivos Android. Após instalado pelo usuário, o aplicativo oculta e exfila furtivamente os dados do dispositivo da vítima para os servidores da operadora.

Pesquisadores da empresa de segurança móvel Zimperium, que descobriu o aplicativo malicioso, disseram que uma vez que a vítima instala o aplicativo malicioso, o malware se comunica com o servidor Firebase da operadora, usado para controlar remotamente o dispositivo.

O spyware pode roubar mensagens, contatos, detalhes do dispositivo, favoritos do navegador e histórico de pesquisa, gravar chamadas e som ambiente do microfone e tirar fotos usando as câmeras do telefone. O malware também rastreia a localização da vítima, procura arquivos de documentos e obtém dados copiados da área de transferência do dispositivo.

O malware se esconde da vítima e tenta escapar da captura, reduzindo a quantidade de dados de rede que ele consome, carregando miniaturas para os servidores do invasor, em vez da imagem completa. O malware também captura os dados mais atualizados, incluindo localização e fotos.

O CEO da Zimperium, Shridhar Mittal, disse que o malware provavelmente era parte de um ataque direcionado.

“É facilmente o mais sofisticado que vimos”, disse Mittal. “Acho que muito tempo e esforço foram gastos na criação deste aplicativo. Acreditamos que existam outros aplicativos como este e estamos fazendo o nosso melhor para encontrá-los o mais rápido possível. ”

Enganar alguém para instalar um aplicativo malicioso é uma maneira simples, mas eficaz de comprometer o dispositivo da vítima. É por isso que os dispositivos Android alertam os usuários para não instalar aplicativos de fora da loja de aplicativos ., Mas muitos dispositivos mais antigos não executam os aplicativos mais recentes, forçando os usuários a confiar em versões mais antigas de seus aplicativos de lojas de aplicativos bootleg.

Mittal confirmou que o aplicativo malicioso nunca foi instalado no Google Play. Quando alcançado, um porta-voz do Google não quis comentar sobre as medidas que a empresa estava tomando para evitar que o malware entrasse na loja de aplicativos Android. O Google já viu aplicativos maliciosos passarem por seus filtros antes.

Esse tipo de malware tem acesso de longo alcance ao dispositivo da vítima e vem em uma variedade de formas e nomes, mas basicamente faz a mesma coisa. Nos primórdios da Internet, os trojans de acesso remoto, ou RATs, permitiam que os bisbilhoteiros espionassem as vítimas por suas webcams. Hoje em dia, os aplicativos de monitoramento de crianças costumam ser reaproveitados para espionar o cônjuge de uma pessoa, conhecido como stalkerware ou spouseware.

Mas os pesquisadores não sabem quem criou o malware ou a quem se destina.

“Estamos começando a ver um número crescente de RATs em dispositivos móveis. E o nível de sofisticação parece estar subindo, parece que os malfeitores perceberam que os dispositivos móveis têm a mesma quantidade de informações e são muito menos protegidos do que os terminais tradicionais”, disse Mittal.

Fonte: techcrunch